مواضيع عامة

-

مقال : رفع الصلاحيات على نظام Linux بإستخدام Local Privilege Escalation بشكل يدوي

في المقال الماضي كنت تحدثت عن طريقة لعمل Local Privilege Escalation من خلال الـMysql وكما أخبرتكم في المقال السابق أنني…

أكمل القراءة » -

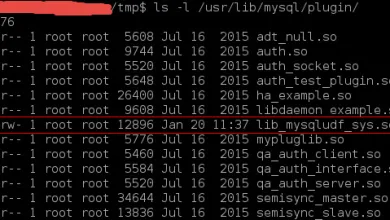

مقال : إستغلال ثغرات Local Privilege Escalation في قواعد البيانات Mysql

في إحدى التحديات التي اشتركت فيها في الفترة الأخيرة، استطعت الوصول إلى حساب مستخدم داخل الهدف ولكنه للأسف كان حساب…

أكمل القراءة » -

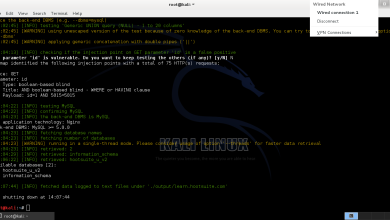

مقال : ثغرة blind sql injection في موقع hootsuite

منذ فترة طويلة وتحديداً في عام 2014 وجدت ثغرة blind sql injection في شركة hootsuite ، شركة hootsuite من الشركات المعروفة…

أكمل القراءة » -

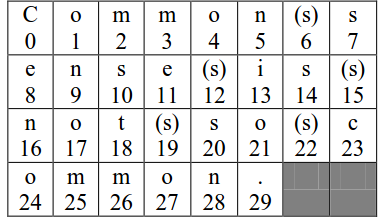

مقال : التشفير وفك التشفير باستخدام لغة البرمجة بايثون – الجزء الرابع

في مجموعة من المقالات السابقة تحدثنا عن كيفية التشفير وفك التشفير بإستخدام لغة البرمجة الشهيرة python ، وفي هذا المقال…

أكمل القراءة » -

مقال : ثغرة CSRF في Flickr لتغير تفاصيل الصور

في عام 2014 وحين كنت أبحث عن برامج الجوائز صادفني أن شركة ياهو (Yahoo) تضع موقع Flicker وتطبيقاته ضمن برامج الجوائز…

أكمل القراءة » -

مُلخص : ملف واحد يسبب ثغرة XSS لمواقع عديدة

السلام عليكم سنشارك اليوم أحد إكتشافاتي في عام 2013 وهي عبارة عن ثغرة في مكتبة فلاشية تستعمل في الكثير من المواقع…

أكمل القراءة » -

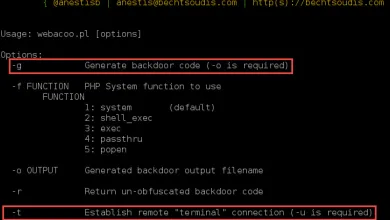

مقال: صنع Web Backdoor من خلال أداة Webacoo

جميعنا نعلم أن الـBackdoors هي وسيلة للحفاظ على الوصول للنظام المخترق لكي يكون لدي طريقة للوصول للنظام بدلاً من…

أكمل القراءة » -

مقال: أفضل المتصفحات المستخدمة في إختبار الإختراق

جميعنا كمختبرين اختراق ومهتمين بأمن المعلومات، نستخدم أحيانًا أدوات معدلة لتناسب احتياجاتنا. فنحنُ نختلف عن المستخدمين العاديين في استخداماتنا. لذلك…

أكمل القراءة » -

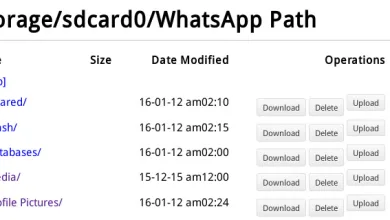

مقال: استغلال ثغرة في متصفح Mercury على نظام الأندرويد

يوجد العديد من الثغرات التي ظهرت في الأونة الأخيرة لتصيب العديد من التطبيقات التي تعمل على نظام الأندرويد، في…

أكمل القراءة »