مواضيع ومقالات

-

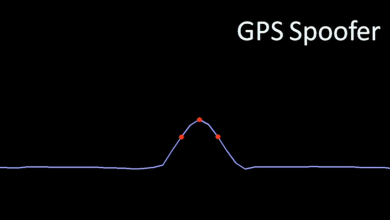

مقال : كيف يتم التشويش علي القنوات الفضائيه

السلام عليكم ورحمة الله وبركاته اخواني واخواتي اعضاء وزوار موقع iSecur1ty . احببت ان اشارك معكم اليوم كيف يتم التشويش…

أكمل القراءة » -

مقال : HTTP basic authentication وكيفية تخطيها

السلام عليكم ورحمة الله و بركاته اخواني واخواتي اعضاء وزوار موقع isecur1ty . ساتحدث اليوم عن كيفية عمل Brute force…

أكمل القراءة » -

مقال : مدخلك الي عالم امن المعلومات

السلام عليكم ورحمة الله وبركاته اخواني واخواتي الاعزاء اعضاء وزوار موقع isecur1ty اهلا بكم في موضوع جديد عن عالم امن…

أكمل القراءة » -

مقال : اختراق قنوات الـ FM بالراسبيري باي

السلام عليكم ورحمة الله وبركاته اعزائي اعضاء وزوار موقع isecurity الكرام احببت ان اشارككم هذا المقال عن كيفية اختراق قنوات…

أكمل القراءة » -

مقال : كيف قمت بحل التحدي الاول لـ securitytube

السلام عليكم ورحمة الله وبركاته اخواني واخواتي الاعزاء زوار واعضاء موقع isecur1ty . اليوم سأشرح لكم كيف قمت بحل التحدي…

أكمل القراءة » -

مقال : كيف تم اختراق الطائره الامريكية من قبل المخابرات الايرانيه

السلام عليكم ورحمة الله وبركاته اخواني واخواتي اعضاء وزوار iSecur1ty . اليوم ساتحدث عن حادثه قد وقعت منذ 3 سنوات…

أكمل القراءة » -

مقال : اختراق الانظمه الصناعيه

السلام عليكم ورحمة الله وبركاته إخواني الاعزاء اعضاء وزوار موقع isecur1ty . إن موضوع اليوم عن الانظمه الصناعيه واهميتها في…

أكمل القراءة » -

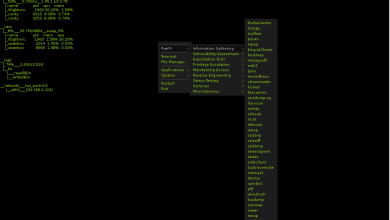

مقال : أهمية مرحلة جمع المعلومات في إختبار إختراق تطبيقات الويب

تعتبر مرحلة جمع المعلومات أساس نجاح أي عملية إختبار إختراق مهما كانت الأدوات أو التقنيات المستخدمة في عملية الإستغلال لأنها…

أكمل القراءة » -

مقال : منصة اختراق متحركه باستخدام “راسبيري باي”

السلام عليكم ورحمة الله وبركاته أخواني واخواتي الاعزاء وزوار موقع isecurity , احببت ان أشارككم بعض من المشاريع التي اقوم…

أكمل القراءة » -

مقال : اكتشاف هجمات ARP Poisoning/Spoofing بثلاث طرق

تحدثنا في موضوع سابق عن مبدأ عمل هجمات ARP Poisonning و كيف تمكننا من تغيير مسار الحزم في الشبكة بحيث…

أكمل القراءة » -

مقال : مقدمة لمراحل التحقيق الجنائي وخطواته

في هذه الأيام مع إرتفاع حالات وقضايا الجرائم المعلوماتية والإنترنت أصبح من الأساسي معرفة كيفية إثباتها في سبيل إنتاج دليل…

أكمل القراءة »