المقال المثبت

-

مقال : كيف تحمي نفسك من عمليات spam

منذ سنوات عديدة إنتشرت على الإنترنت المواقع الخاصة بالاشراء عبر بطاقات الإئتمان و التي تمكن المستخدم من شراء المنتجات التي يحتاجها عبر حسابه…

أكمل القراءة » -

مقال : نصائح لمديرين الشبكات والأنظمة

يبدو أنه لا حاجة للتأكيد على أهمية تأمين أنظمتنا، فمع تصاعد المخاطر يوميًا ما بين مخربين وفيروسات وما إلى ذلك…

أكمل القراءة » -

فيديو : ندوة مسجلة بعنوان طريقك نحو إختبار الإختراق والبرمجة .. كيف تبدأ بالشكل الصحيح

قمنا مسبقاً ببث ندوة إلكترونية تتحدث عن كيف تبدأ في مجال إختبار الإختراق والبرمجة بالشكل الصحيح وكانت هذه الندوة هي الندوة…

أكمل القراءة » -

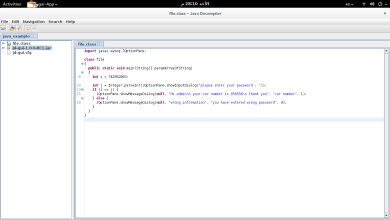

مقال : شرح أساسيات الهندسة العكسية على تطبيقات Java

تحدثنا في العديد من المقالات السابقة عن الهندسة العكسية سواء كانت بشرح مفاهيم أو مصطلحات أو حتى تطبيقات عملية لبعض…

أكمل القراءة » -

فيديو : نظرة حول توزيعة Santoku linux المخصصة لإختبار إختراق تطبيقات الهواتف

في هذا الفيديو تحدثت بشكل سريع عن توزيعة Santoku linux المخصصة لإختبار إختراق الهواتف النقالة , بعد تجربتي للتوزيعة رأيت أنها…

أكمل القراءة » -

إطلاق منصة iSecur1ty Webinars المختصة بعقد ندوات أمن معلومات عبر الإنترنت

كما عودناكم في iSecur1ty بتوفير كل ما هو جديد ومفيد للمستخدم العربي في مجال أمن المعلومات والهاكر الاخلاقي , يسرنا…

أكمل القراءة » -

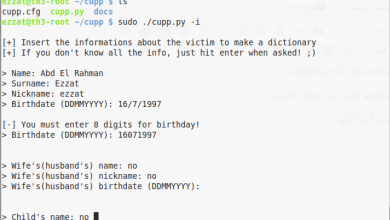

مقال : عمل Password List خاصة بك

السلام عليكم ورحمة الله في هذا الموضوع سوف نتكلم عن Password List ليست خاصة بنا … فمما لاشك فيه ان ال…

أكمل القراءة » -

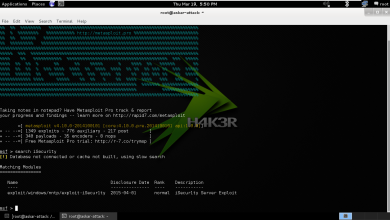

مقال : إضافة ثغرات Remote Buffer Overflow إلى مشروع Metasploit

من المعروف أن ثغرات Buffer Overflow تعتبر تهديد قوي جداً يصيب الشبكات والأجهزة الموجوده عليها حيث يمكن المخترق من أن…

أكمل القراءة » -

مقال: كيف تمكنت من استخدام فيس بوك كأداة لفحص المنافذ ؟

السلام عليكم نستعرض اليوم write-up لأحد الثغرات فى موقع الفيس بوك وذلك لزيادة الخبرة العملية لمختبرى الإختراق والباحثين الأمنيين عندما كنت اتصفح…

أكمل القراءة » -

مقال : تعريف بتقنيات التحقق الحيوي Biometrics Authentication

كمستخدمين عاديين لشبكة الإنترنت , نملك العديد والعديد من الحسابات الإلكترونية على مواقع كثيره منها ما هو للعمل ومنها ما هو…

أكمل القراءة » -

مقال : تخطي الـ Mac Address Filtering

السلام عليكم ورحمة الله وبركاته بسم الله الرحمن الرحيم العديد من الناس يقومون بإستخدام فلترة الماك أدرس كنوع من الحماية لشبكاتهم…

أكمل القراءة »