المقال المثبت

-

مقال : شرح إستخدام سكربتات PowerSploit وإستغلالها على نظام ويندوز

PowerSploit عبارة عن مجموعة من السكريبتات (PowerShell scripts) التي يمكن استخدامها في مرحلة الاستغلال exploitation و مرحلة ما بعد الاستغلال…

أكمل القراءة » -

مقال : كيف تقوم الحكومات بالتجسس على اجهزة الموبايل (الجزء الثاني)

في مقالة سابقة تحدثنا عن تقنية StingRay وكيف تستخدمها الحكومات والجهات الأمنية وغيرها لمراقبة أجهزة الهاتف الخلويه , كذلك اوضحنا…

أكمل القراءة » -

مقال : الحماية من هجمات DDoS باستخدام mod_evasive

Mod_evasive عبارة عن Apache module كان يعرف سابقاً باسم mod_dosevasive وهو يساعد في الحماية ضد هجمات حجب الخدمة DoS – Denial…

أكمل القراءة » -

مقال : كيف تقوم الحكومات بالتجسس على اجهزة الموبايل

في العديد من الحالات الجنائية تحتاج الحكومات لعمل مُراقبة لهواتف المُشتبه بهم بعد أخذ الموافقة القضائية بذلك , وفي حالات…

أكمل القراءة » -

مقال : برمجة Reverse TCP Shell بلغة البرمجة python

مختبري الإختراق يجب أن يكونوا مبرمجين محترفين قادرين على اكتشاف الثغرات وكتابة برامج لاستغلال الثغرات ، لكي تصل لهذه المرحلة…

أكمل القراءة » -

مقال : نظرة على التحليل الجنائي الرقمي Digital Forensics

التحليل الجنائي الرقمي Digital Forensics هو دمج بين العلوم الجنائية التقليديه وعلوم الحاسب والشبكات بهدف استخراج الأدلة الرقمية “digital evidences”…

أكمل القراءة » -

مقال : تثبيت الاستغلال والمحافظة على الوصول Maintaining Access

أي عملية اختبار الاختراق تمر عبر المراحل التالية: الاستطلاع Reconnaissance البحث عن الثغرات Scanning الإستغلال Exploitation تثبيت الاستغلال والمحافظة على…

أكمل القراءة » -

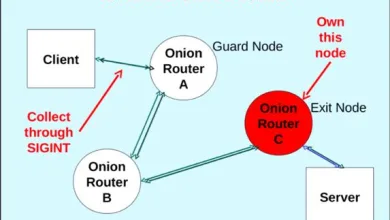

مقال : أساليب التخفي والتشفير لحفظ الخصوصية في الإنترنت

في هذا المقال الحصري في العالم العربي سنقوم بكشف النقاب عن أعظم أسرار التاريخ التي لطالما كانت وما زالت في…

أكمل القراءة » -

مقال : إستخدام Python لبرمجة سكربت للتشويش على الشبكات اللاسلكية

في الفترات الأخيرة تكلمنا عن العديد والعديد من الأمور التي يُمكن أن نقوم ببرمجتها بلغة Python والتي بالطبع تتعلق في مجال…

أكمل القراءة » -

مقال : شرح موسع حول ثغرة Shellshock

السلام عليكم , في عام 2014 ظهرت ثغرة بعنوان Shellshock سيكون شرح اليوم مفصل لها للاغراض الاكاديمية . ما هي…

أكمل القراءة » -

مقال : حصري نوع جديد من ثغرات TLS -SSL ثغرة DROWN attack

في بداية العام الحالي تم أكتشاف نوع جديد من الثغرات المشابهة لثغرة heartbleed . والتي تهاجم بروتكول HTTPS الذي يستعمل…

أكمل القراءة »