مُلخص : ملف واحد يسبب ثغرة XSS لمواقع عديدة

السلام عليكم

سنشارك اليوم أحد إكتشافاتي في عام 2013 وهي عبارة عن ثغرة في مكتبة فلاشية تستعمل في الكثير من المواقع المشهورة .

كيف وجدتها ؟

لفترة طويلة كنت أظن أني المُكتشف الأول لهذه الثغرة لحين وجدت المقال الاتي وتبين ان الثغرة قديمة وتملك رقم CVE من 2007.

في حين تصفحي موقع Adobe لإكتشاف الثغرات تبين لي وجود رابط غريب في الملحقات الخاصة بالموقع

http://wwwimages.adobe.com/www.adobe.com/lib/com.adobe/sIFR2.0.2/myriad.swf?txt=ADOBE PHOTOSHOP CS3&textcolor=000

المتغير (txt) ياخذ نص بسيط يظهره في الملف الفلاشي .

المتغير (textcolor) ياخذ قيمة لون HTML كمثال (FFFFFF)

قمت بتغير قيمة (txt) من “ADOBE PHOTOSHOP CS3” الى “XSS”

الصفحة عرضت كلمة XSS !!

الان لنحاول حقن كود HTML

http://wwwimages.adobe.com/www.adobe.com/lib/com.adobe/sIFR2.0.2/myriad.swf?txt=<a href=”http://www.google.com”>xss</a>&textcolor=xxx

بالفعل الصفحة بدات تظهر كلمة XSS على شكل رابط الى google.com ، قمت بحقن كود js مع الكود العام :

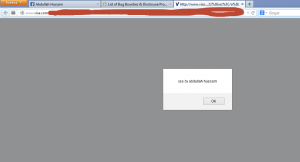

https://wwwimages.adobe.com/www.adobe.com/lib/com.adobe/sIFR2.0.2/myriad.swf?txt=<a href=”javascript:alert(‘Xssed by Abdullah Hussam’)”>xss</a>x

الثغرة عملت بمجرد الضغ على الكلمة ! ، جذبني شيء غريب في الرابط فمسار الملف يحتوي على موقع Adobe الرئيسي لذا غيرت الرابط الى

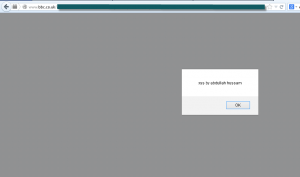

https://www.adobe.com/lib/com.adobe/sIFR2.0.2/myriad.swf?txt=<a href=”javascript:alert(‘Xssed by Abdullah Hussam’)”>xss</a>x

والملف كان بنفس المسار

عملت الثغرة كما هو متوقع وكنت أظن أن sIFR2.0.2 هو منتج من أدوبي لذلك بحثت في الإنترنت على مواقع تستعمل المنتج نفسه

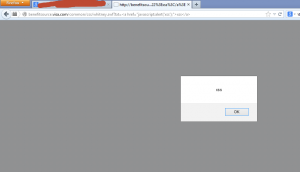

المفاجئة كانت اشهر مواقع العالم كلها تستعمل هذه المكتبة !!!

منها شركة فيزا , ماستر كارد , امريكان اكسبريس, جامعات امريكية مشهورة , مواقع عالمية و BBC إليكم البعض منها

كان هناك العديد من المواقع المصابة ، الفكرة أنتتأكد من اصدار وثغرات المكتبات التي تستعملها في برامج وتصاميمك

أتمنى أن يكون هذا المقال نال إعجابكم ، وبإذن الله نلتقي في مقالات أخرى.

goooooooood

هذا الذي نحتاجه

تجارب اشخاص عايشو اكتشاف الثغرات

شكرا على هذا الطرح الراقي

ننتظر المزيد منك باذن الله

فعلا المواقع العربيه كثيره واغلبها كلها مجرد حشو وتنظيرلكن طريقتكم في الطرح راقيه جدا الى الامام

وتحياتي لكم