نتائج البحث عن : xss

-

أمن التطبيقات - Application Security

مقال : شرح ثغرات Blind cross site scripting – Blind XSS

من المعروف أن الهجمات على تطبيقات الويب في الفترة الأخيرة باتت أكثر إنتشاراً مما كانت عليه ، وأصبحت تُهدد العديد…

أكمل القراءة » -

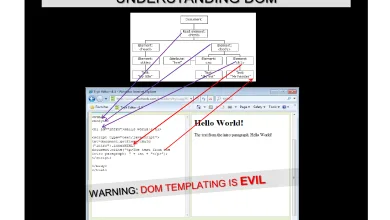

مقال : شرح ثغرات DOM Based XSS الجزء الثاني

السلام عليكم, اليوم سنكمل الحديث حول نوع مهم من ثغرات XSS لنستكمل ما بداناه في المقال السابق يمكنك الإطلاع عليه من…

أكمل القراءة » -

تحدي جديد : تحدي ثغرة XSS للمستوى المتوسط

السلام عليكم بعد غياب طويل عدنا اليوم مع تحدي لثغرة XSS جديد وممتع سيتم الاستفادة منه بشكل كبير جداً وذلك…

أكمل القراءة » -

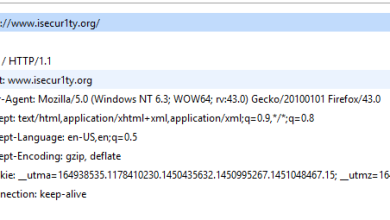

مقال : التلاعب بقيم http headers وإستغلال ثغرات xss

في العديد من المقالات السابقة ، تناولنا مجموعة كبيرة من الأمور التي تخص

أكمل القراءة » -

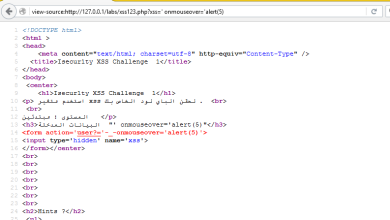

تحدي : ثغرة XSS المستوى المُبتدئ – التحدي الثالث

قبل فترة قصيرة قمنا كفريق isecur1ty بعمل تحديات لجعل المنافسة والتعلم اسرع بالنسبة لمتابعين المجتمع ، وإستكمالاً للمهمة هذه نطرح لكم اليوم تحدي جديد…

أكمل القراءة » -

أمن التطبيقات - Application Security

مقال : ثغرات DOM based XSS الجزء الأول

ثغرات DOM based XSS هي احد انواع ثغرة XSS قد تجد العديد من الشروحات حولها لكن في الشرح الحالي سيتم…

أكمل القراءة » -

المقال المثبت

تحدي : ثغرة XSS المستوى المتوسط

قبل فترة قصيرة قمنا كفريق isecur1ty بعمل تحديات لجعل المنافسة والتعلم اسرع بالنسبة لمتابعين المجتمع ، وإستكمالاً للمهمة هذه نطرح لكم اليوم تحدي جديد…

أكمل القراءة » -

مُلخص : ملف واحد يسبب ثغرة XSS لمواقع عديدة

السلام عليكم سنشارك اليوم أحد إكتشافاتي في عام 2013 وهي عبارة عن ثغرة في مكتبة فلاشية تستعمل في الكثير من المواقع…

أكمل القراءة » -

أمن التطبيقات - Application Security

مقال : شرح حل التحدي ثغرة xss وإعلان أسماء الفائزين

إنتهى تحدي isecur1ty الخاص بثغرة XSS المستوى الأول بمشاركة أكثر من 700 مشترك في التحدي , لسوء الحظ لم يفلح إلا 7…

أكمل القراءة » -

المقال المثبت

تحدي : مواقع التحديات وتحدي إستغلال ثغرة xss المستوى الأول

في الآونة الاخيرة ظهرت الكثير من مواقع تحديات لمختبري الاختراق ومن وجهة نظر اكثر مختبري الاختراق هذا النوع من التحديات…

أكمل القراءة » -

أمن التطبيقات - Application Security

مقال : إستغلال HTTP header في ثغرات XSS

السلام عليكم , الكثير من مختبري الاختراق اليدوي يعتمدون على HTTP header في ارسال واستقبال الطلبات لفهم ما يجري في…

أكمل القراءة »